Check Point Research, výzkumný tým společnosti Check Point® Software Technologies Ltd. (NASDAQ: CHKP), předního světového poskytovatele kyberbezpečnostních řešení, zveřejnil Celosvětový index dopadu hrozeb, podle kterého byl v srpnu nejdominantnější ransomwarovou skupinou RansomHub. Významně ale rostl i počet útoků skupiny Meow, která zkouší novou taktiku a místo šifrování se zaměřuje na prodej ukradených dat dalším kyberzločincům.

RansomHub si upevnil pozici hlavní ransomwarové skupiny, na což upozornily také FBI, CISA, MS-ISAC a HHS. Tento ransomware jako služba používá sofistikované šifrovací techniky a agresivně se zaměřil na systémy napříč prostředími Windows, macOS, Linux a zejména VMware ESXi.

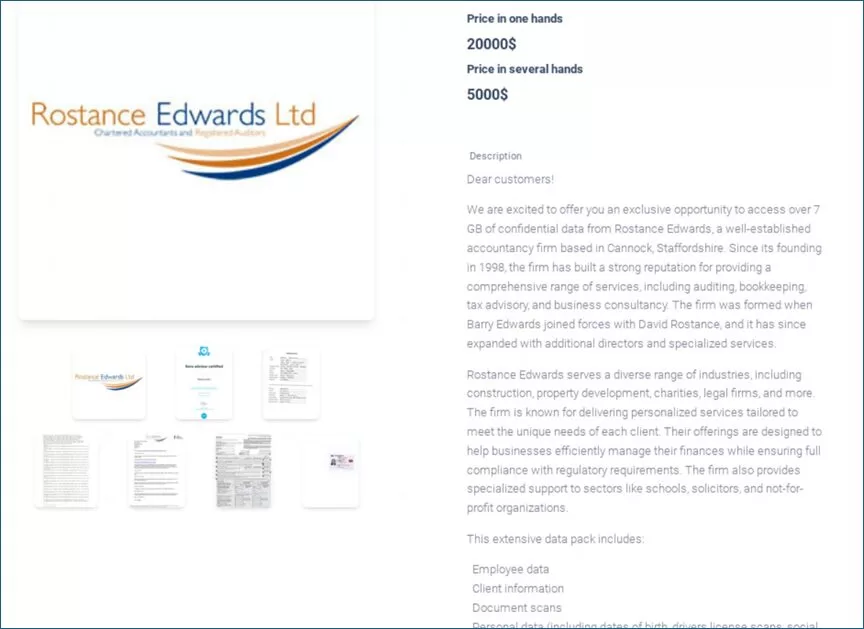

Velmi nebezpečnou hrozbou byl v srpnu ransomware Meow, který je variantou uniklého ransomwaru nechvalně známé ruské skupiny Conti. „Skupina Meow se nově místo šifrování dat zaměřila na krádeže cenných informací a jejich prodej kyberzločincům. Jedná se o zajímavý odklon od tradiční vyděračské taktiky. Zatím není jasné, jestli se jedná o ziskový krok, nebo jde jen o marketingový tah, který má skupinu odlišit od dalších kyberzločinců. Na speciálních stránkách zveřejňují vzorky ukradených dat, od obchodních smluv až po osobní doklady, a ceny se pohybují od 5 000 do 12 000 dolarů v případě více zájemců, v případě jednoho kupce se cena pohybuje kolem 24 000 dolarů. U několika málo obětí je cena ještě vyšší a může se pohybovat až ve stovkách tisíc dolarů,“ upozorňuje Peter Kovalčík, regionální ředitel, Security Engineer Eastern Europe z kyberbezpečnostní společnosti Check Point Software Technologies.

Vydán byl i žebříček zemí, které jsou nejčastěji terčem kyberútoků. Česká republika se v srpnu posunula o 1 příčku mezi bezpečnější země, nově jí patří 49. pozice. Naopak mezi nebezpečnější země se lehce posunulo Slovensko, v srpnu se umístilo na 89. příčce, což je změna o 2 místa. Mezi nebezpečné země se nejvíce posunulo Pobřeží slonoviny, o 61 míst až na 36. pozici, a Srí Lanka, o 55 míst na 25. příčku. První, tedy nejnebezpečnější, pozici obsadila Etiopie.

Výzkumný tým zároveň upozorňuje, že největšímu množství kyberútoků čelí nadále vzdělávací a výzkumné instituce. Následují vládní a vojenské subjekty a zdravotnictví.

Top 3 – malware:

Škodlivým kódům nejčastěji použitým k útokům na podnikové sítě vládl v srpnu znovu nebezpečný downloader FakeUpdates, který měl dopad na 8 % společností po celém světě. Následovaly malwary Androxgh0st a Phorpiex.

- ↔ FakeUpdates – FakeUpdates (nebo také SocGholish) je downloader napsaný v jazyce JavaScript. FakeUpdates šíří další malware, včetně GootLoader, Dridex, NetSupport, DoppelPaymer a AZORult.

- ↔ Androxgh0st – Androxgh0st je botnet zaměřený na platformy Windows, Mac a Linux. Pro infikování zařízení využívá několik zranitelností a zaměřuje se hlavně na PHPUnit, Laravel Framework a Apache Web Server. Krade citlivé informace, jako jsou informace o účtu Twilio, SMTP přihlašovací údaje, AWS klíče a podobně. Ke sbírání požadovaných informací používá soubory Laravel. Navíc má různé varianty, které vyhledávají různé informace.

- ↑ Phorpiex – Phorpiex je botnet, který šíří další malware prostřednictvím spamových kampaní a je také používán v kampaních zaměřených na sexuální vydírání.

Top 3 – mobilní malware:

Bankovní trojan Joker byl v srpnu nejčastěji použitým malwarem k útokům na mobilní zařízení, následovaly mobilní malwary Anubis a Hydra.

- ↔ Joker – Spyware pro Android ukrývající se například v aplikacích na Google Play. Dokáže krást SMS zprávy, kontakty a informace o zařízení. Navíc v tichosti přihlásí oběť k prémiovým službám na reklamních webových stránkách.

- ↔ Anubis – Bankovní trojan určený pro mobilní telefony se systémem Android. Postupně je vylepšován, včetně funkcí pro vzdálený přístup, sledování stisknutých kláves, nahrávání zvuku a ransomwarových funkcí. Byl odhalen už ve stovkách různých aplikací, dostupných v obchodě Google.

- ↑ Hydra – Bankovní trojan určený ke krádeži bankovních přihlašovacích údajů, který po obětech požaduje povolení nebezpečných oprávnění a přístupů při každém vstupu do jakékoli bankovní aplikace.

Top 3 – ransomwarové skupiny:

Check Point analyzoval ransomwarové „stránky hanby“, které provozují ransomwarové skupiny využívající techniku dvojitého vydírání. Kyberzločinci je používají k zesílení tlaku na oběti, které okamžitě nezaplatí výkupné. Data sice mohou poskytovat trochu zkreslený pohled, přesto se jedná o velmi cenné informace o ransomwarovém ekosystému, který je pro organizace po celém světě aktuálně hrozbou číslo jedna.

Nejrozšířenější ransomwarovou skupinou byl v srpnu RansomHub, který byl zodpovědný za 15 % zveřejněných útoků. Skupina Meow měla na svědomí 9 % zveřejněných ransomwarových útoků a Lockbit3 na třetím místě 8 %.

- ↔ RansomHub – RansomHub je ransomware jako služba (RaaS), který vznikl jako rebrandovaná verze dříve známého ransomwaru Knight. RansomHub se objevil začátkem roku 2024 na undergroundových fórech a rychle se proslavil svými agresivními kampaněmi zaměřenými na různé systémy, včetně Windows, macOS, Linuxu a zejména prostředí VMware ESXi. Známý je také kvůli použití sofistikovaných šifrovacích metod.

- ↑ Meow – Meow je varianta ransomwaru Conti. Na infikovaných systémech šifruje data a připojuje k nim příponu .MEOW. Žádost o výkupné nechává v souboru readme.txt, kde jsou instrukce, že oběti mají kontaktovat útočníky e-mailem nebo přes Telegram, kde se dohodnou na platbě výkupného.

- ↓ Lockbit3 – Ransomware jako služba, který byl poprvé odhalen v září 2019. LockBit se zaměřuje na velké organizace a vládní subjekty z různých zemí. Naopak necílí na jednotlivce v Rusku nebo Společenství nezávislých států.

„Analyzovali jsme i malware útočící na podnikové sítě v České republice. Nejvýraznější hrozbou je botnet Androxgh0st, vzestup botnetů potvrzuje i na druhém místě Phorpiex,“ říká Tomáš Růžička, SE Team Leader z kyberbezpečnostní společnosti Check Point Software Technologies. „Organizace musí přehodnotit svůj přístup k bezpečnosti a zaměřit se na prevenci, pouhá detekce už dávno nestačí, protože počty kyberútoků neustále boří další a další rekordy.“

Novinky od českého týmu společnosti Check Point Software Technologies:

Facebook: https://www.facebook.com/CheckPointCzech

X: https://twitter.com/CheckPointCzech

LinkedIn: https://cz.linkedin.com/showcase/checkpointczech

Sledujte novinky o bezpečnostním týmu Check Point Research:

Blog: https://research.checkpoint.com/

X: https://twitter.com/_cpresearch_

Sledujte novinky o společnosti Check Point Software Technologies:

X: http://www.twitter.com/checkpointsw

Facebook: https://www.facebook.com/checkpointsoftware

Blog: http://blog.checkpoint.com

YouTube: http://www.youtube.com/user/CPGlobal

LinkedIn: https://www.linkedin.com/company/check-point-software-technologies

O výzkumném týmu Check Point Research

Check Point Research poskytuje zákazníkům společnosti Check Point Software a širší bezpečnostní komunitě detailní informace o kyberhrozbách. Výzkumný tým shromažďuje a analyzuje data o globálních kyberútocích ze sítě ThreatCloud, chrání tak před hackery a zajišťuje, že všechny produkty Check Point jsou aktualizované a mají nejnovější ochranu. Výzkumný tým se skládá z více než 100 analytiků a výzkumných pracovníků, kteří spolupracují také s dalšími bezpečnostními společnostmi, donucovacími orgány a organizacemi CERT.

O společnosti Check Point Software Technologies

Check Point Software Technologies Ltd. (www.checkpoint.com) je přední poskytovatel kyberbezpečnostních řešení pro vlády a organizace po celém světě. Chrání zákazníky před kyberútoky 5. generace prostřednictvím unikátních řešení, která nabízí bezkonkurenční úspěšnost zachycení malwaru, ransomwaru a jiných pokročilých cílených hrozeb. Check Point nabízí víceúrovňovou bezpečnostní architekturu, Infinity Total Protection s pokročilou prevencí hrozeb 5. generace, a tato kombinovaná produktová architektura chrání podnikové sítě, cloudová prostředí a mobilní zařízení. Check Point navíc poskytuje nejkomplexnější a nejintuitivnější nástroje pro správu zabezpečení. Check Point chrání více než 100 000 organizací všech velikostí.