- Společnost Check Point odhalila síť YouTube Ghost Network, která využívala falešné a napadené účty na YouTube k distribuci zlodějských malwarů, jako jsou Rhadamanthys a Lumma.

- Identifikováno a odstraněno bylo více než 3 000 nebezpečných videí, což narušilo jednu z největších operací šířících malware na YouTube.

- Návnadou byly odkazy na cracknutý software, videa s cheaty nebo software zaměřený na kryptoměny.

PRAHA – 4. listopadu 2025 — Kyberbezpečnostní společnost Check Point Software Technologies odhalila operaci YouTube Ghost Network, která využívala ukradené i falešné YouTube účty k šíření zlodějských malwarů, jako jsou Rhadamanthys a Lumma. Ty byly často maskovány jako cracknutý software, herní cheaty nebo kryptoměnové programy. Co se jevilo jako neškodné návody a ukázky softwaru, se ukázalo jako sofistikovaná síť pro distribuci malwaru.

Po mnohaměsíčním vyšetřování Check Point informoval společnost Google, která z YouTube odstranila více než 3 000 nebezpečných videí.

YouTube Ghost Network není náhodným seznamem podvodných videí, ale koordinovaným systémem falešných nebo ukradených účtů, které mají vypadat důvěryhodně.

Každý typ účtu hrál v rámci operace odlišnou roli:

- Video účty byly určené k nahrávání video návodů, které obsahovaly odkazy na stažení nebezpečných souborů.

- Příspěvkové účty publikovaly komunitní příspěvky obsahující hesla ke stažení souborů a aktualizované odkazy.

- Interaktivní účty zveřejňovaly pozitivní komentáře a lajky, aby škodlivá videa vypadala bezpečně.

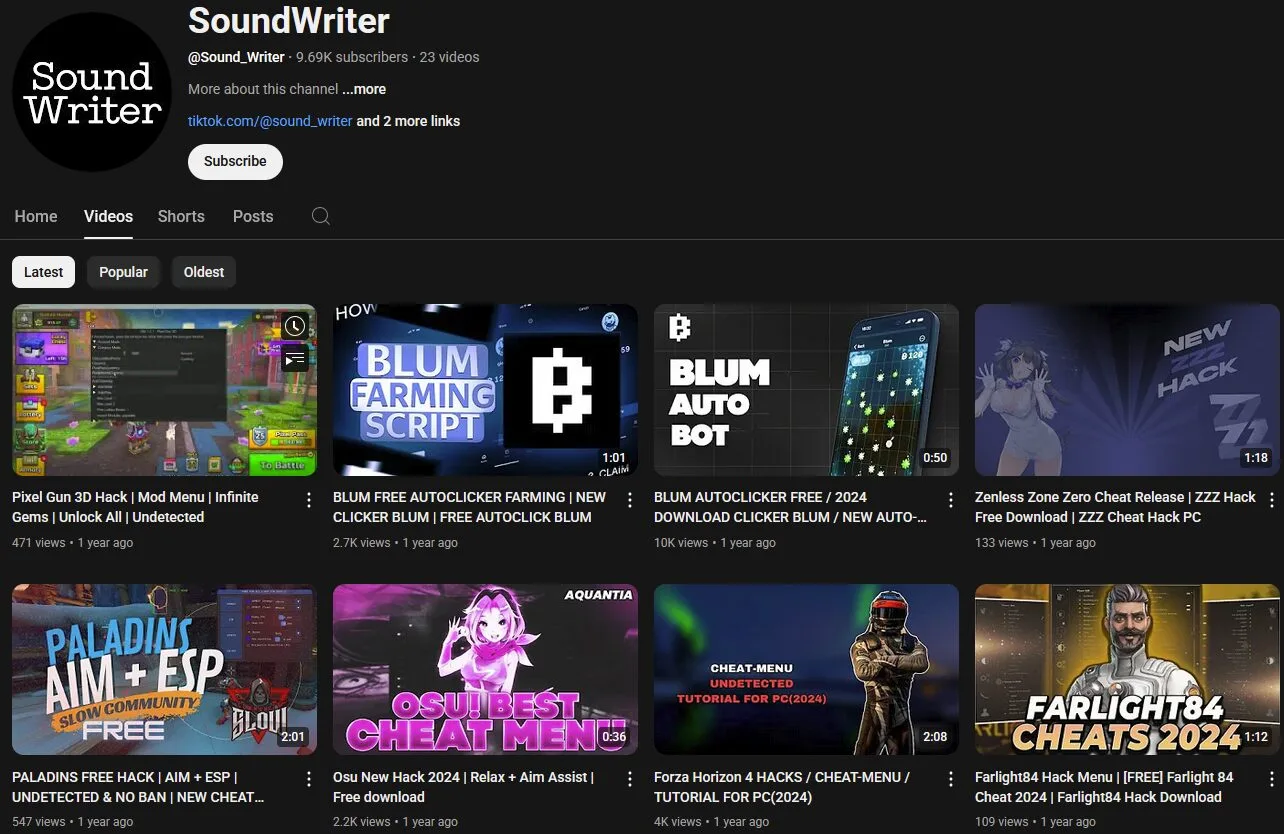

Účet SoundWriter s téměř 10 000 sledujícími, ke kterému byl ukraden přístup, začal postupně zveřejňoval nebezpečná videa věnovaná hrám a kryptoměnám

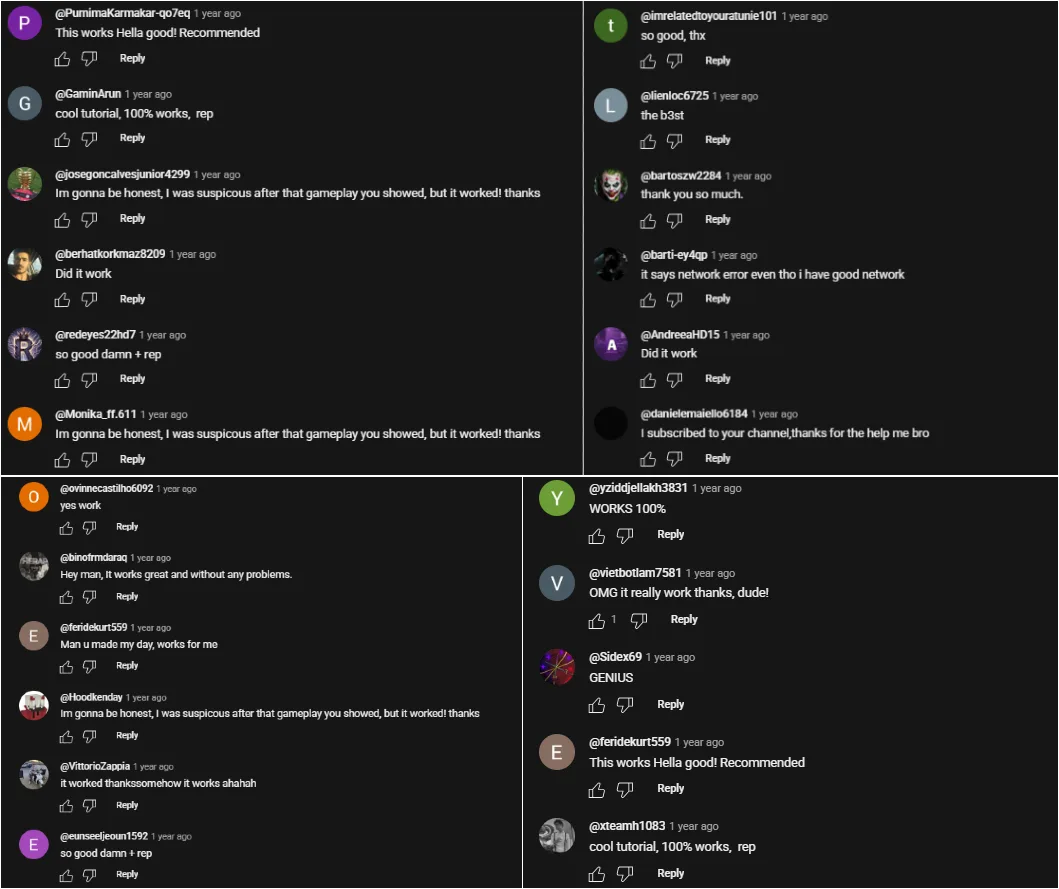

Pozitivní komentáře u videa zveřejněné podvodnými účty

Tato modulární struktura umožňovala poradil si i v případě zabanování některých účtů. Rozbití operace bylo o to náročnější.

Nejčastějšími návnadami byl bezplatný nebo cracknutý software, jako například Adobe Photoshop, FL Studio a Microsoft Office, nebo herní cheaty, zejména pro populární hru Roblox.

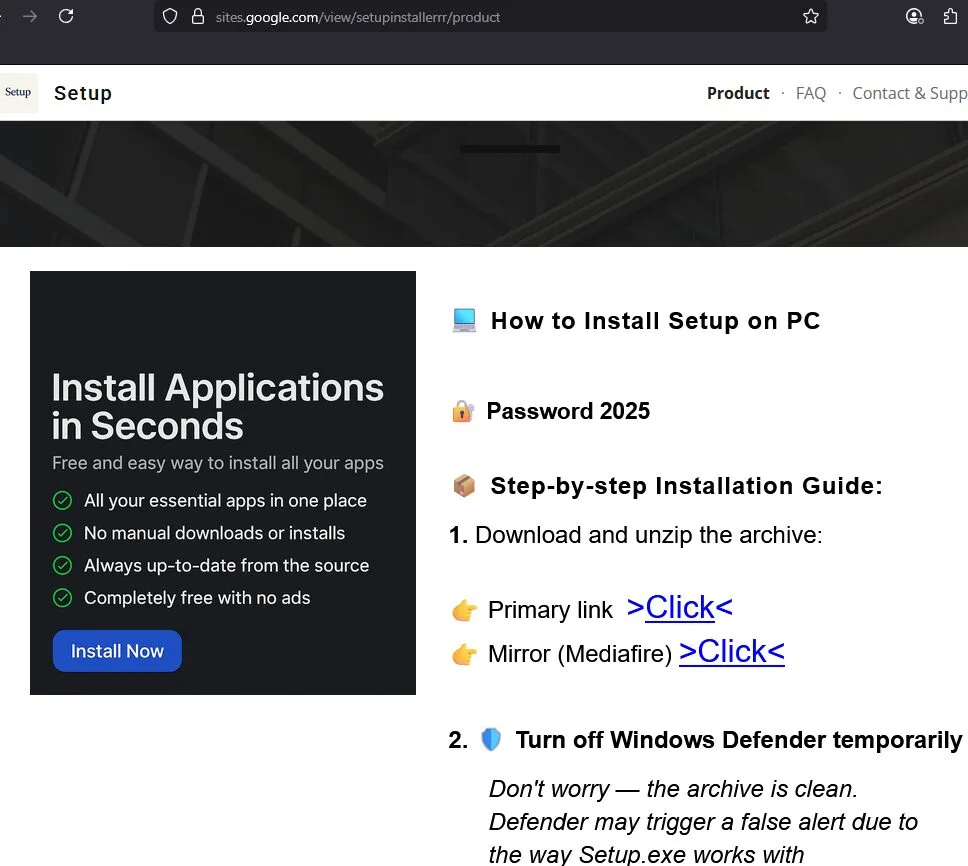

Oběti ve videích nebo komentářích dostaly následující instrukce:

- Stáhnout archiv uložený na Dropboxu, Google Drive nebo MediaFire.

- Dočasně deaktivovat Windows Defender.

- Rozbalit a nainstalovat software, který měl být legitimní, ale ve skutečnosti obsahoval malware.

„Po spuštění zdánlivě legitimního programu začaly infostealery krást přihlašovací údaje, kryptoměnové peněženky a systémová data a odesílat je na hackerské servery, které se vždy po několika dnech změnily, aby se zabránilo odhalení,“ upozorňuje Peter Kovalčík, regionální ředitel, Security Engineer Eastern Europe z kyberbezpečnostní společnosti Check Point Software Technologies. „Jeden z ukradených účtů na YouTube měl 129 000 odběratelů a zveřejnil cracknutou verzi programu Adobe Photoshop, která získala 291 000 zhlédnutí a téměř 3 000 liků.“

Video s 291 tisíci zhlédnutími sloužilo k šíření malwaru

Check Point za více než rok zmapoval tisíce propojených účtů a kampaní. Díky přímé spolupráci s Googlem se podařilo odstranit více než 3 000 škodlivých videí, což narušilo jednu z největších operací šířících malware na YouTube.

„Vidíme další posun ve strategiích kyberzločinců, kteří využívají lajky, komentáře a příspěvky, aby zvýšili důvěryhodnost svých triků. Na rozdíl od tradičního phishingu jsou tyto útoky úspěšné, protože vypadají autenticky. Manipulace s důvěrou je stále nebezpečnější zbraní,“ dodává Peter Kovalčík. „Uživatelé by neměli stahovat software z neoficiálních nebo nelegálních zdrojů, nikdy by neměli vypínat zabezpečení a k videím s ‚bezplatným‘ softwarem nebo výhodnými nabídkami je potřeba přistupovat kriticky, i když mají vysoký počet lajků a pozitivních komentářů.“

Řešení Check Point Threat Emulation a Harmony Endpoint poskytují ochranu před zlodějskými malwary i sofistikovanými distribučními taktikami.

Více informací o nejnovějších trendech v kybernetické bezpečnosti se dozvíte už 6. listopadu 2025 na české kyberbezpečnostní události roku, konferenci CP engage Praha 2025 (cpengage.easyevent.cz).

Sledujte novinky o bezpečnostním týmu Check Point Research:

Blog: https://research.checkpoint.com/

X: https://twitter.com/_cpresearch_

Sledujte novinky o společnosti Check Point Software Technologies:

X: http://www.twitter.com/checkpointsw

Facebook: https://www.facebook.com/checkpointsoftware

Blog: http://blog.checkpoint.com

YouTube: http://www.youtube.com/user/CPGlobal

LinkedIn: https://www.linkedin.com/company/check-point-software-technologies

O výzkumném týmu Check Point Research

Check Point Research poskytuje zákazníkům společnosti Check Point Software a širší bezpečnostní komunitě detailní informace o kyberhrozbách. Výzkumný tým shromažďuje a analyzuje data o globálních kyberútocích ze sítě ThreatCloud, chrání tak před hackery a zajišťuje, že všechny produkty Check Point jsou aktualizované a mají nejnovější ochranu. Výzkumný tým se skládá z více než 100 analytiků a výzkumných pracovníků, kteří spolupracují také s dalšími bezpečnostními společnostmi, donucovacími orgány a organizacemi CERT.

O společnosti Check Point Software Technologies

Check Point Software Technologies Ltd. (www.checkpoint.com) je přední poskytovatel kyberbezpečnostních řešení pro vlády a organizace po celém světě. Chrání zákazníky před kyberútoky 5. generace prostřednictvím unikátních řešení, která nabízí bezkonkurenční úspěšnost zachycení malwaru, ransomwaru a jiných pokročilých cílených hrozeb. Check Point nabízí víceúrovňovou bezpečnostní architekturu, Infinity Total Protection s pokročilou prevencí hrozeb 5. generace, a tato kombinovaná produktová architektura chrání podnikové sítě, cloudová prostředí a mobilní zařízení. Check Point navíc poskytuje nejkomplexnější a nejintuitivnější nástroje pro správu zabezpečení. Check Point chrání více než 100 000 organizací všech velikostí.